|

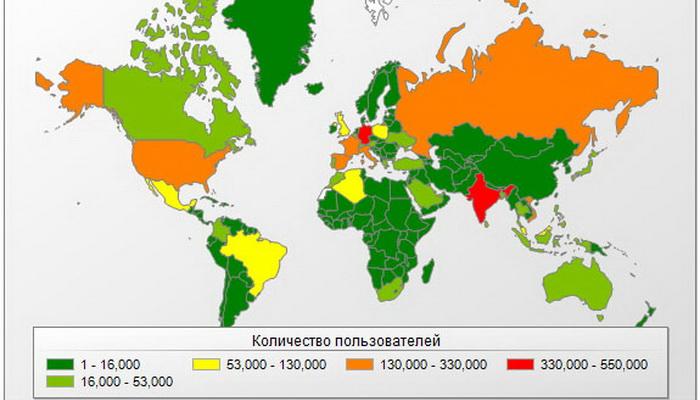

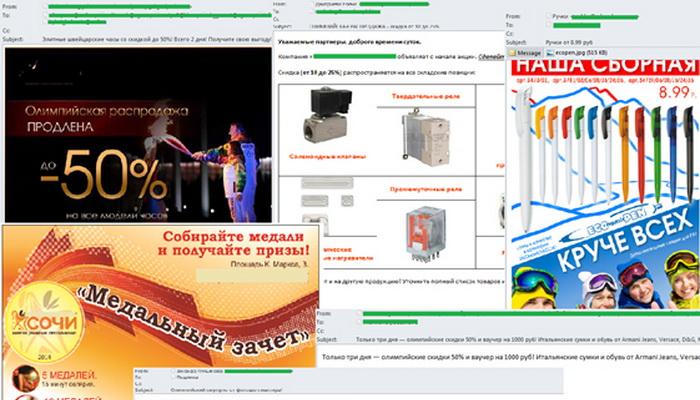

Компания SafeNet, мировой лидер по защите информации, презентовала результаты уникального исследования, в котором соотнесены прогнозы ведущих специалистов относительно ситуации в сфере информационной безопасности с данными крупнейших компаний о взломах их серверов. Специалисты в мире и Российских компаниях обеспокоены выходом киберпреступлений на новых уровень: за последние несколько лет мошенники переквалифицировались в профессиональных хакеров, взламывающих базы данных крупнейших компаний для получения доступа к конфиденциальной информации. Раздел: Информационная безопасность | Комментарии 74% опрошенных специалистов по IT безопасности считают, что защита периметра данных компании – эффективна, хотя, в тоже время, 31% из них признаются, что их система подвергалась взломам в прошлом. По результатам 2012 года Россия вышла на первое место в Европе по числу киберпреступлений с банковскими картами. Несмотря на такую статистику, 95% IT-специалистов продолжают инвестировать в те же самые системы защиты данных. 35 % опрошенных подтвердили, что осознают необходимость изменение текущей системы безопасности и признают использование устаревших технологий. «В цифровом мире, где каждый из нас ежедневно является частью глобального информационного пространства и осуществляет регулярный обмен информации от электронной коммерции и финансовых транзакций, до общения в социальных сетях, подходы построения защиты сети по периметру устарела. Данные стали мобильными, и периметр стал растворяться. Хакеры эксплуатируют новейшие технологии, поэтому сегодня важно не только стараться предотвратить взлом или проникновение в корпоративную сеть, но и развивать стратегию защиты информации в обстановке высокой вероятности утечки или компрометации», - комментирует Сергей Кузнецов, генеральный директор SafeNet по России и СНГ. ... Далее  За последний год многие пользователи по всему миру столкнулись с разнообразием агрессивно ведущих себя многокомпонентных систем, якобы предоставляющих жертве механизмы поиска информации в Сети. Эти программы подменяют домашние страницы в браузерах, изменяют выдачу поисковых результатов и не могут быть удалены штатными средствами. «Лаборатория Касперского» провела анализ семейства таких программ. За последний год многие пользователи по всему миру столкнулись с разнообразием агрессивно ведущих себя многокомпонентных систем, якобы предоставляющих жертве механизмы поиска информации в Сети. Эти программы подменяют домашние страницы в браузерах, изменяют выдачу поисковых результатов и не могут быть удалены штатными средствами. «Лаборатория Касперского» провела анализ семейства таких программ.Одним из методов недобросовестной раскрутки веб-сайтов является предоставление пользователям страницы поисковой выдачи с адресами этих сайтов, расположенными на первых местах. Для этого, в частности, используются специальные дополнения к браузерам – так называемые поисковые тулбары, которые перенаправляют пользователя на страницу с нерелевантными рекламными результатами. Практическая реализация данной схемы подразумевает участие многих лиц (разработчиков, веб-мастеров и владельцев сайтов), объединенных во взаимовыгодные партнерские программы.... Далее  Проанализировав почтовый трафик февраля, аналитики «Лаборатории Касперского» зафиксировали небольшой рост доли спама – по сравнению с предыдущим месяцем показатель увеличился на 4,2% и составил в итоге 69,9%. Эти изменения вполне закономерны и обусловлены нарастанием деловой активности по мере приближения весны и преодоления периода затишья в первые недели года. Проанализировав почтовый трафик февраля, аналитики «Лаборатории Касперского» зафиксировали небольшой рост доли спама – по сравнению с предыдущим месяцем показатель увеличился на 4,2% и составил в итоге 69,9%. Эти изменения вполне закономерны и обусловлены нарастанием деловой активности по мере приближения весны и преодоления периода затишья в первые недели года.Разумеется, февральский спам был богат сообщениями на тему приковавшей внимание всего мира Олимпиады в Сочи. И если в январе для привлечения внимания читателей спамеры использовали логотип приближающихся Игр, то в феврале их «арсенал» пополнился фотографиями церемонии открытия и спортсменов, а также сводками новостных агентств. Более того, в рекламе товаров и услуг спамеры применяли механизм «медального зачета»: например, некоторые продавцы за каждые 500 рублей в чеке предлагали клиентам медали, которые впоследствии можно было бы обменять на скидку. Помимо рекламного спама, так или иначе эксплуатирующего тему Олимпийских игр, аналитики «Лаборатории Касперского» обнаружили также классические «нигерийские письма», в которых грандиозное спортивное событие использовалось в качестве прикрытия мошеннической схемы. К примеру, в одной из рассылок спамеры довольно неловко упоминали Игры в связи с некоей лотереей, победителем в которой и стал «счастливый» получатель письма – неловкость в данном случае была обусловлена небрежно выполненным машинным переводом текста сообщения на русский язык.... Далее Компания Qrator Labs, специализирующаяся на защите от DDoS-атак, зафиксировала факт атак на крупные хостинговые ресурсы и ведущие российские СМИ. Большинство атак владельцам ресурсов и их провайдерам нейтрализовать не удалось. Последние несколько месяцев подобная хроника стала напоминать сводки с фронта военных действий. Раздел: Информационная безопасность | Комментарии 13 марта в 12:40 по московскому времени стал недоступен официальный сайт российского «Первого канала». Ресурс не открывался в браузере у большинства российских пользователей. Некоторые эксперты связывают эту атаку с последними событиями на Украине. Атака по характеру была похожа на ту, что около месяца назад обрушилась на сайт газеты «Ведомости». Киберпреступникам удалось вывести из строя все DNS-серверы, обслуживающие домен 1tv.ru, чуть позже работу одного из них удалось восстановить, но к вечеру и он не устоял. «Кибервойна, разворачивающая в данный момент в Рунете показала, что к такому развитию событий не был готов никто: ни операторы связи, ни хостинг-провайдеры, ни сайты средств массовой информации, — комментирует Александр Лямин, основатель и генеральный директор Qrator Labs. — По нашим подсчетам, более 90% российских Интернет-провайдеров не готовы к подобным атакам, не обладают средствами фильтрации запросов от фейковых IP-адресов. Именно это делает возможным осуществление масштабных атак DDoS, затрагивающих тысячи сайтов. При всем этом технологии защиты от такого рода нападений давно известны». В период праздников с 8 по 11 марта Qrator Labs также наблюдали ряд серьезных DDoS-атак, которым подверглись некоторые российские хостинг-провайдеры и крупные операторы связи, в результате чего их ресурсы были недоступны в течение нескольких часов. ... Далее Компания Qrator Labs, специализирующаяся на защите сайтов от DDoS-атак, составила отчет по активности киберпреступников в этой сфере в 2013 году. Раздел: Информационная безопасность | Комментарии За прошлый год компания Qrator Labs с помощью собственного одноименного сервиса нейтрализовала 6 644 DDoS-атак. Годом ранее эта цифра составила 3 749. Рост обусловлен как увеличением числа клиентов Qrator Labs, так и ростом активности киберпреступников в целом. По словам Александра Лямина, основателя и Генерального директора Qrator Labs, показатели компании отражают тенденцию отрасли: «По нашим оценкам, общее количество атак на российские сайты выросло за прошлый год примерно на четверть. Также возросло среднее число атак, приходящихся на один сайт. Одна из причин происходящего — в том, что осуществить DDoS-атаку в последние годы не становится сложнее. Например, для организации атаки типа DNS Amplification полосой 150 Гб/сек и больше достаточно 5-10 серверов средней мощности». По сравнению с предыдущим 2012 годом, в 2013 году максимальное число атак в день, нейтрализованных сетью фильтрации трафика Qrator, возросло с 73 до 151. Максимальный размер ботнета, задействованного в атаке, вырос с 207 401 до 243 247 машин. Увеличилась также доля Spoofing-атак – с 43,05% до 57,97%. Это атаки, в которых вместо IP-адреса реального пользователя подставляется фальшивый. Максимальная длительность атаки сократилась с 83 дней в 2012 году до 22 дней в 2013, а уровень средней доступности WEB-ресурсов компаний, пользующихся услугами сети Qrator, вырос с 99,71% до 99,83%.... Далее В 2014 первый в мире мобильный вирус Cabir отпразднует 10 лет со дня своего появления. По этому случаю, лаборатория FortiGuard Labs пожелала изучить эволюцию и значимость мобильных угроз за последние 10 лет. Раздел: Информационная безопасность | Комментарии Начиная с Cabir и заканчивая FakeDefend, число вредоносных мобильных программ буквально взорвало последнее десятилетие. В 2013 году лаборатория FortiGuard Labs компании Fortinet фиксировала более 1300 новых вредоносных приложений в день. В настоящее время эксперты наблюдают за более 300 семействами вредоносных программ и более 400 000 вредоносных приложений Android. Нужно также отметить еще один важный тренд: мобильные вирусы проследовали ту же эволюцию, что и вредоносные компьютерные программы, но гораздо быстрее. Широкое распространение смартфонов и тот факт, что они, в большинстве своём, имеют доступ к платежной системе, сделали их доступными и выгодными мишенями. Кроме того, современные мобильные телефоны обладают встроенными функциями определения географического положения, микрофонами, GPS и камерами, которые позволяют шпионить за их владельцами на очень высоком уровне. Как и вредоносное компьютерное ПО, мобильные вирусы очень быстро превратились в эффективный способ заработка. Эксперты FortiGuard Labs выделяют следующие значимые мобильные вирусы за последние 10 лет, и объясняют их роль в эволюции угроз: 2004: Первая попытка! Cabir - первый мобильный червь в мире. Он был разработан для заражения телефонов Nokia Series 60, атака заключалась в появлении слова «Caribe» на экранах заражённых телефонов. Затем червь распространялся на другие устройства: телефоны, принтеры, игровые приставки ..., используя функцию Bluetooth. Примечание: Эксперты считают, что червь был разработан хакерской группой под названием 29A.... Далее  Эксперты Российского отделения сертифицированных специалистов по расследованию хищений (ACFE) предупреждают, что более 80% случаев разглашения конфиденциальной информации происходит в результате фишинга. Фишинг – это попытка получить секретную информацию, такую, как логин и пароль, номера счетов и кредитных карт, маскируясь под внешний вид соответствующих электронных сервисов, которым вы доверяете. Почтовые сообщения часто используются для рассылки ссылок на зараженные или фишинговые сайты. Аналитики приводят типичный пример действий мошенников-фишеров: - Вы получаете e-mail. - Компания Google предлагает вам воспользоваться ее бесплатным облачным сервисом по хранению документов (отправитель - Google Doc). - Чтобы воспользоваться сервисом, нужно перейти по ссылке в этом письме. Письмо выглядит как настоящее письмо от компании Google. Для того, чтобы вычислить мошенническое сообщение, предлагается посмотреть на реальный адрес отправителя. Для этого следует навести курсор на имя отправителя. Допустим, реальный адрес - daniel.feeney@aol.com. Вряд ли Google будет писать вам с такого адреса. Верным решением в данной ситуации будет удаление сомнительного сообщения. Неверным – попытка перейти по ссылке. Пользователи, имеющие на своих компьютерах хорошую антивирусную защиту, при попытке перейти по ссылке получат соответствующее предупреждение («Внимание! Вероятный сайт фишинга»). Проигнорировав данное предупреждение, вы увидите экран, на котором предлагается выбрать почтовую систему. Далее вы получите приглашение ввести адрес электронной почты и пароль для доступа к Google Docs. Как только вы это сделаете, преступники получат доступ к вашей почте.... Далее Автор: Михаил Семенков Несмотря на то что сегодня компании всё плотнее работают с электронными документами, мало кто уделяет должное внимание их защите. Из-за этого ежедневно мы становимся свидетелями множества инцидентов в сфере информационной безопасности, часть из которых попадает в новостные ленты. Раздел: Информационная безопасность | Комментарии (2)Эксперты говорят, что для банкротства компании достаточно утечки всего лишь пятой части ее корпоративных секретов. Согласитесь, это не очень приятная оценка, особенно учитывая отношение российских компаний к собственным информационным активам. Исследования, проведенные компанией SearchInform, являющейся одним из общепризнанных лидеров на рынке средств информационной безопасности в России, говорят о том, что российские компании сегодня по-прежнему недостаточно защищены от информационных угроз. Специальный отдел информационной безопасности есть только в 11% организаций, а в 4% компаний за эту сферу вообще никто не отвечает. Обычно задачи обеспечения информационной безопасности на предприятиях ставятся перед сотрудниками ИТ-отдела, что является в корне неверным решением, поскольку именно «айтишники» зачастую становятся теми, кто выносит корпоративные секреты за пределы фирмы, и поэтому за ними самими нужен глаз да глаз.... Далее В настоящее время количество смартфонов на базе операционной системы Android непрерывно растет. По последним данным, обнародованным компанией Google на Мобильном конгрессе в Барселоне, ежедневно активируется более 850 000 мобильных устройств. Современный смартфон – достаточно мощный и удобный инструмент как для обеспечения мобильной голосовой связи и доступа в сеть, так и для хранения огромного количества персональной информации – контактов, электронной почты, фото- и видеоконтента. Однако, несмотря на бесспорную важность резервного копирования, не все владельцы смартфонов пользуются данной возможностью. Таким образом, при потере или краже аппарата основную проблему представляет утрата не самого устройства, а данных, содержавшихся в нем. Раздел: Информационная безопасность | Комментарии (6)В случае кражи устройства рекомендуемым путем поиска является подача соответствующего заявления в полицию, с последующим обязательным запросом IMEI. IMEI (International Mobile Equipment Identity – международный идентификатор мобильного оборудования) – серийный номер, уникальный для каждого устройства, который применяется для его идентификации. С помощью данного идентификатора осуществляется поиск и блокирование мобильного оборудования средствами оператора сотовой сети. IMEI указывается в самом устройстве (обычно за аккумуляторной батареей), а также может быть выведен на дисплей посредством набора специального запроса. Иногда получение данного идентификатора в кратчайшие сроки для оперативной поиска и возможной блокировки устройства бывает затруднительно или невозможно. ... Далее Автор: Антон Козлов Сегодня мобильный Интернет приобретает все большую популярность и по своей распространенности скоро догонит традиционный проводной аналог. Растут скорости передачи данных, развиваются связные технологии и любой современный гаджет использует возможности мобильного соединения в полном объеме. Мобильный Интернет - отличный помощник делового человека в поездках и командировках. Смартфон всегда путешествует вместе со своим владельцем и оперативное решение таких задач, как работа с электронной почтой, создание и редактирование документов, а также веб-серфинг с помощью мобильного устройства, уже давно не являются чем-то особенным. Раздел: Информационная безопасность | Комментарии (1)Однако возможность беспроводного доступа ко Всемирной паутине практически из любой точки земного шара таит в себе ряд специфичных опасностей. Вредоносные программы, которые благополучно фильтруются антивирусами на компьютерах, на просторах мобильного Интернета в полной мере проявляют себя, угрожая безопасности вашего устройства. Не стоит забывать и про то, что баланс лицевого счета абонента представляет большой интерес для недобросовестных контент-провайдеров и различного рода мошенников. Эксперты сходятся во мнении, что основные угрозы в сфере мобильного мошенничества в 2012 г. будут связаны с мобильным банкингом. Мобильные платформы не отличаются столь же высокой степенью защиты, как интернет-сайты или банкоматы, и поэтому более уязвимы для мошенников. Злоумышленники будут всеми способами пытаться проникнуть в браузер и мобильные приложения пользователя и завладеть его персональными данными с целью получить контроль над счетом. В недалеком будущем следует ожидать повышенного интереса мошенников к p2p-платежам, которые, по мнению специалистов, скоро должны стать популярными в нашей стране.... Далее Автор: Антон Козлов Страница: 1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 18 19 |

№8 - 2013

В октябрьском номере журнала "Безопасность: Информационное обозрение" мы рассмотрели такие важные вопросы, как правила построения кадровой и информационной безопасности компании, выявление рисков корпоративного мошенничества и подбор частного охранного предприятия.

|