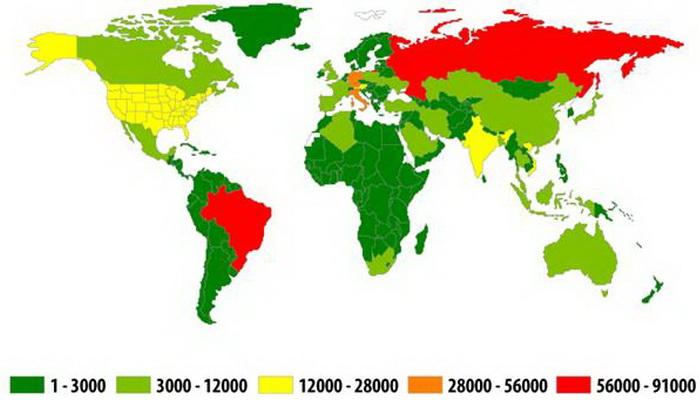

Средний ущерб для крупных предприятий от одного серьезного инцидента информационной безопасности составляет 20 миллионов рублей – такая оценка получена в результате совместного исследования* «Лаборатории Касперского» и аналитической компании B2B International. При этом малый и средний бизнес терпит не менее весомые для себя убытки в аналогичных ситуациях. Примечательно, что изменение этого показателя за прошлый год в обоих случаях составило 15%, однако, если в СМБ-сегменте он вырос, то у крупных компаний – наоборот, снизился. Средний ущерб для крупных предприятий от одного серьезного инцидента информационной безопасности составляет 20 миллионов рублей – такая оценка получена в результате совместного исследования* «Лаборатории Касперского» и аналитической компании B2B International. При этом малый и средний бизнес терпит не менее весомые для себя убытки в аналогичных ситуациях. Примечательно, что изменение этого показателя за прошлый год в обоих случаях составило 15%, однако, если в СМБ-сегменте он вырос, то у крупных компаний – наоборот, снизился.При оценке финансового ущерба от кибератак эксперты опросили представителей компаний, которые столкнулись с утечкой конфиденциальных данных в результате инцидента информационной безопасности. Респондентам задавали вопросы как о прямых финансовых убытках в результате кибератаки, так и о дополнительных расходах, которые пришлось понести пострадавшей компании. Ответы участников учитывались, если они могли и имели право огласить конкретную сумму ущерба, которую потратила компания в результате атаки. Убытки от инцидента складывались из расходов на профессиональные услуги (внешних IT-специалистов, юристов и прочих), репутационных потерь, упущенных возможностей, а также ущерба от вынужденного простоя IT-инфраструктуры компании и приостановки бизнес-процессов. Используя полученные данные была рассчитана средняя сумма финансового ущерба в результате успешной атаки злоумышленников. В случае крупных компаний речь идет о 20 миллионах, тогда как в СМБ-сегменте – около 780 тысяч рублей.... Далее  Согласно проведенному специалистами «Лаборатории Касперского» исследованию киберугроз, обнаруженных в третьем квартале, Россия возглавила рейтинг стран, пользователи которых подвергались наибольшему риску онлайн-заражений. При этом 33% всех веб-атак, заблокированных продуктами компании, проводились с использованием вредоносных веб-ресурсов, расположенных в США. Россия также стала лидером и в другом зачете – на нее было нацелено 84% атак с помощью мобильных банковских троянцев. Согласно проведенному специалистами «Лаборатории Касперского» исследованию киберугроз, обнаруженных в третьем квартале, Россия возглавила рейтинг стран, пользователи которых подвергались наибольшему риску онлайн-заражений. При этом 33% всех веб-атак, заблокированных продуктами компании, проводились с использованием вредоносных веб-ресурсов, расположенных в США. Россия также стала лидером и в другом зачете – на нее было нацелено 84% атак с помощью мобильных банковских троянцев.Среди положительных тенденций можно отметить уменьшение числа атак компьютеров финансовыми зловредами – этот показатель снизился на 25% по сравнению с предыдущим отчетным периодом. Первое место по количеству таких инцидентов продолжает занимать Бразилия, за ней – Россия и Германия. Одновременно с уменьшением этого показателя наблюдается повышение интереса к денежным средствам владельцев мобильных устройств. Так, в третьем квартале эксперты «Лаборатории Касперского» обнаружили свыше 7 тысяч новых мобильных банковских троянцев – это приблизительно в 3,5 раза больше, чем в во втором. Растет и количество атакованных стран: если в прошлом квартале инциденты были зафиксированы в 31 стране, то в этом – в 70. Что касается атак через уязвимости, 47% попыток использования «дыр» в безопасности пришлось на эксплойты для браузеров – в первую очередь Internet Explorer, эксплойт для которого присутствует почти в каждом эксплойт-паке. Второе место занимают Java-уязвимости – их доля составила 28%.... Далее Согласно совместному исследованию* «Лаборатории Касперского» и агентства B2B International, в России доля компаний, столкнувшихся с внешними киберугрозами за последние 12 месяцев, выросла и вплотную приблизилась к 100%. Самой значимой внешней угрозой по-прежнему являются вредоносные программы – именно они стали причиной инцидентов у 77% респондентов. Раздел: Информационная безопасность | Комментарии Второй по опасности внешней угрозой компании указали спам – с неприятными последствиями получения нежелательной корреспонденции столкнулись 74% респондентов. Это неудивительно, так как зачастую спам содержит вложения тех же вредоносных программ, запуск которых на незащищенной машине влечет за собой утечку информации. Среди главных изменений стоит отметить рост показателя DDoS-атак: в этот раз под удар попали 18% компаний, что на 5 пунктов больше, чем в прошлом году. Также существенно выросла доля корпоративного шпионажа – в основном за счет сильного увеличения доли подобных инцидентов в больших организациях до 32%. Одним из основных последствий успешной кибератаки, вне зависимости от ее типа, становится потеря организацией важной информации. Согласно исследованию, в этом году успешность внешних атак возросла: четверть респондентов сообщили, что теряли данные за последние 12 месяцев. При этом атаки с использованием вредоносных программ являются не только самыми распространенными, но и самыми ощутимыми: они приводили к утечке бизнес-информации в 46% случаев. Еще в 19% инцидентов потери данных происходили в результате промышленного шпионажа, а в 14% случаев компании теряли информацию из-за фишинговых атак.... Далее Терминалы для оплаты аренды велосипедов в системе московского городского велопроката могут иметь потенциальные уязвимости, подвергающие риску конфиденциальность персональных данных пользователей. К такому выводу пришли эксперты «Лаборатории Касперского», изучив программное обеспечение и приложения, установленные на этих терминалах. Раздел: Информационная безопасность | Комментарии Приложение для велосипедных паркоматов, работающих на базе операционной системы семейства Windows, позволяет пользователю зарегистрироваться и получить справочную информацию о местоположении паркомата и других велосипедных парковок. Отображение всего этого, а также баров, кафе и прочих объектов реализовано с помощью виджета компании Google, который разработчики приложения велопаркоматов используют в своем продукте. У пользователя нет возможности свернуть полноэкранное приложение и выйти за его пределы, однако именно в нем и кроется недостаток конфигурации, который позволяет скомпрометировать устройство, – в правом нижнем углу виджета содержатся ссылки «Сообщить об ошибке», «Конфиденциальность» и «Условия использования», нажатие на которые влечет за собой запуск браузера Internet Explorer. Воспользовавшись возможностью из настроек браузера попасть в раздел со справочной информацией, пользователь может перейти в «Панель Управления» и раздел «Специальные возможности», в котором можно включить экранную клавиатуру. При помощи виртуальной клавиатуры существует возможность активировать системную утилиту «cmd.exe» – командную оболочку Windows, которая запускается с правами администратора – это серьезный просчет в конфигурации системы, открывающий возможность скачивания и совершенно беспрепятственного запуска любого приложения.... Далее «Лаборатория Касперского» объявила о раскрытии новой кампании кибершпионажа Darkhotel. Целью злоумышленников в первую очередь стали остановившиеся в отелях премиум-класса бизнесмены и высокопоставленные лица. Кроме целевых атак применялись также методы массового заражения пользователей файлообменных сетей, из-за чего на данный момент по всему миру скомпрометированы тысячи компьютеров. Среди жертв кампании – генеральные директора, вице-президенты, а также топ-менеджеры по продажам и маркетингу предприятий различных сфер деятельности. Киберпреступники действовали незаметно в течение как минимум 7 лет. Раздел: Информационная безопасность | Комментарии Владеющие корейским языком злоумышленники распространяли вредоносное ПО для слежки тремя способами: через файлообменные и P2P-сети, целевые атаки по электронной почте, а также с помощью общественных Wi-Fi-сетей в некоторых отелях Азии. Последний из перечисленных способов нацелен на высокопоставленных лиц, которые ведут бизнес и привлекают инвестиции в странах Азии, поэтому заслуживает особого внимания. Механика такого рода атаки была тщательно продумана: после того, как жертва заселялась в отель и подключалась ко взломанной Wi-Fi-сети, указывая свою фамилию с номером комнаты, ей автоматически предлагалось скачать обновление для популярного ПО – GoogleToolbar, Adobe Flash или Windows Messenger. В действительности запуск инсталлятора приводил к установке бэкдора, который помогал киберпреступникам оценить степень своего интереса к жертве и необходимость доставки более сложных инструментов. Среди них – кейлоггер, троянец Karba, собирающий информацию о системе и установленных защитных продуктах, а также модуль, ворующий сохраненные пароли в Firefox, Chrome и Internet Explorer вкупе с данными доступа к ряду сервисов включая Twitter, Facebook и Google.... Далее  Этой осенью «Лаборатория Касперского» зафиксировала в России и ряде других стран массовую рассылку программ-шифровальщиков. На них пользователя вела «официальная ссылка» письме, отправленном якобы от имени Высшего Арбитражного Суда Российской Федерации. Зловред, известный как Cryakl, делает нечитаемыми файлы самых разных форматов, в том числе образы дисков и резервные копии, хранящиеся непосредственно на компьютере. При этом восстановить целостность данных невозможно, если пользователь заранее не озаботился вопросом продуманного хранения бэкап-файлов. Этой осенью «Лаборатория Касперского» зафиксировала в России и ряде других стран массовую рассылку программ-шифровальщиков. На них пользователя вела «официальная ссылка» письме, отправленном якобы от имени Высшего Арбитражного Суда Российской Федерации. Зловред, известный как Cryakl, делает нечитаемыми файлы самых разных форматов, в том числе образы дисков и резервные копии, хранящиеся непосредственно на компьютере. При этом восстановить целостность данных невозможно, если пользователь заранее не озаботился вопросом продуманного хранения бэкап-файлов.Шифровальщик Cryakl подвергает изменениям не весь файл целиком, а лишь отдельные его фрагменты. Отличительной особенностью новейшей версии этого зловреда является то, что он непременно шифрует 255 байт в начале, а также два других блока, расположенных в случайных местах файла. Для каждой новой операции вредоносная программа генерирует уникальный ключ, копия которого в обязательном порядке отправляется злоумышленникам. После окончания шифрования Cryakl выводит на рабочий стол пользователя объявление от лица знаменитого злодея Фантомаса. Из текста пострадавший может узнать, что доступ к его файлам ограничен и у него есть всего 48 часов на то, чтобы отправить Фантомасу деньги за расшифровку. Любопытно, что в этом угрожающем сообщении злоумышленники не указывают конкретную сумму, которую должен заплатить пользователь. Однако преступники открыто заявляют, что намерения у них самые серьезные: если пользователь не отреагирует в течение 2 суток, то ключ, при помощи которого был сгенерирован шифр, будет безвозвратно уничтожен – а значит о файлах, попавших в руки к Фантомасу, можно будет забыть навсегда.... Далее Согласно результатам исследования мобильных угроз, проведенного «Лабораторией Касперского» совместно с Интерполом, за период с августа 2013 года по июль 2014 года 60% атак, предотвращенных защитными продуктами компании на Android-устройствах, были нацелены на кражу денег пользователей. Мошенников в большинстве случаев интересовали финансы россиян, однако атакам также были подвержены пользователи на Украине, в Испании, Великобритании, Вьетнаме, Малайзии, Германии, Индии и Франции. Раздел: Информационная безопасность | Комментарии По всему миру за исследуемый период более чем 588 тысяч пользователей Android столкнулись с банковскими и SMS-троянцами. Это в 6 раз превышает показатель за предыдущий аналогичный период. В целом 57% всех зарегистрированных инцидентов были связаны с семейством SMS-троянцев, которые отправляют короткие платные сообщения на премиум-номера без ведома владельца. Большинство подобных случаев (64,4%) затронули российских пользователей. Также подобные атаки были отмечены в Казахстане (5,7%), на Украине (3,3%), в Испании (3,2%), Великобритании (2,4%), Малайзии (2,3%), Германии (2%), Индии (1,6%) и Франции (1,3%). При этом в 2% случаев SMS-троянцы действовали в паре с банковскими зловредами – такой подход позволяет украсть данные банковских карт, а также реквизиты доступа к системам онлайн-банкинга. Рейтинг по числу инцидентов с мобильными банковскими троянцами также возглавляет Россия – на ее долю пришлось 91% атак. При этом за 12 месяцев число подобных зловредов выросло в 14 раз. Новые версии были получены с помощью незначительных изменений в оригинальном коде, которые могут помешать обнаружению вредоносной программы защитным средством.... Далее Несмотря на продолжающееся увеличение количества утечек данных и тот факт, что с 2013 года в мире было потеряно или похищено более 2 миллиардов записей данных, организации по-прежнему продолжают считать, что технологии обеспечения безопасности периметра сети являются эффективным средством для защиты данных, – к такому выводу приводят результаты нового исследования, проведённого по заказу SafeNet, Inc., мирового лидера в области защиты данных. Раздел: Информационная безопасность | Комментарии Согласно Индексу уверенности в безопасности данных, опубликованному компанией SafeNet в 2014 году (SafeNet Data Security Confidence Index 2014), около трех четвертей ИТ-руководителей (74%) считают, что защита периметра сети в их организации достаточно эффективна для предотвращения вторжения неавторизованных пользователей. При этом около половины (44%) признают, что сталкивались с нарушением периметра, или не знают о том, имели ли место случаи нарушения периметра. Кроме того, более 60% опрошенных не уверены в том, что данные будут защищены, если допустить возможность проникновения неавторизованных пользователей внутрь периметра безопасности их сети.... Далее 52% российских пользователей, принявших участие в совместном исследовании* «Лаборатории Касперского» и B2B International, отметили, что их беспокоит возможность слежки через веб-камеру устройства. Более четверти опрошенных (26%) переживают настолько, что даже заклеивают или завешивают объектив на своем компьютере. При этом 5% заклеивают камеры и на мобильных устройствах. Раздел: Информационная безопасность | Комментарии Назвать их тревогу безосновательной нельзя — веб-камеры действительно часто становятся эффективным инструментом киберпреступников. Вместе с тем, как выяснилось в ходе исследования, треть российских пользователей (34%) до сих пор не знает об этой угрозе. Цели взлома веб-камеры могут быть разнообразными. Во-первых, таким образом преступники могут выяснить какие-либо служебные секреты или украсть учетные данные к финансовым сервисам. Беспечность некоторых пользователей облегчает им задачу: например, каждый девятый опрошенный в России сообщил, что записывает пароли к своим онлайн-сервисам на бумаге и стикерах, которые хранит рядом с компьютером. При качестве современных веб-камер появляется возможность такие записи прочесть. Во-вторых, злоумышленники могут получить приватные фотографии для шантажа или собственного развлечения. Так, в мае 2014 года Европол выявил целую сеть создателей, распространителей и пользователей вредоносных программ, которые применялись в том числе и для слежки через веб-камеры. Начало расследованию положил арест голландского хакера, который заразил компьютеры 2000 женщин этой программой в надежде получить их интимные фотографии. ... Далее  Совсем скоро в Сочи стартуют автомобильные гонки «Формулы-1». Пилоты из разных гоночных команд проедут 53 круга по сочинской трассе, а за их успехами будут следить более 70 тысяч болельщиков на трибуне. Среднее время прохождения круга гоночным болидом – 96,9 секунды. «Лаборатория Касперского» подсчитала, что этого времени вполне достаточно для заражения устройства вредоносной программой. Совсем скоро в Сочи стартуют автомобильные гонки «Формулы-1». Пилоты из разных гоночных команд проедут 53 круга по сочинской трассе, а за их успехами будут следить более 70 тысяч болельщиков на трибуне. Среднее время прохождения круга гоночным болидом – 96,9 секунды. «Лаборатория Касперского» подсчитала, что этого времени вполне достаточно для заражения устройства вредоносной программой.Ежедневно «Лаборатория Касперского» обрабатывает около 315 тысяч образцов вредоносного ПО. Если распределить это количество зловредов равномерно в течение суток, то получится, что за те полторы минуты, которые нужны пилоту «Формулы-1» для преодоления одного круга трассы, в мире будет зафиксировано более 350 вредоносных объектов. С помощью этих зловредов за те же 97 секунд киберзлоумышленники попытаются совершить более 12 тысяч атак на компьютеры, планшеты и смартфоны пользователей. К такому выводу пришли эксперты «Лаборатории Касперского» на основе данных за второй квартал 2014 года. Тогда за 3 месяца было зафиксировано более 995 миллионов атак на различные устройства. Если снова равномерно распределить эту цифру в течение всех дней в квартале, то получится, что за время прохождения болидами гоночного круга злоумышленники смогут предпринять как раз 12 с лишним тысяч атак. «Число угроз сегодня растет с такой быстротой, которую смело можно сравнить со скоростями на «Формуле-1». Злоумышленники уже давно перестали создавать вредоносные программы ради хулиганства или демонстрации собственных навыков, все их действия направлены на кражу личной информации пользователя и его денег. В таких условиях защита должна быть максимальной», – поясняет Сергей Ложкин, антивирусный эксперт «Лаборатории Касперского». О партнерстве «Лаборатории Касперского» и Scuderia Ferrari... Далее Страница: 1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 18 19 |

№8 - 2013

В октябрьском номере журнала "Безопасность: Информационное обозрение" мы рассмотрели такие важные вопросы, как правила построения кадровой и информационной безопасности компании, выявление рисков корпоративного мошенничества и подбор частного охранного предприятия.

|