|

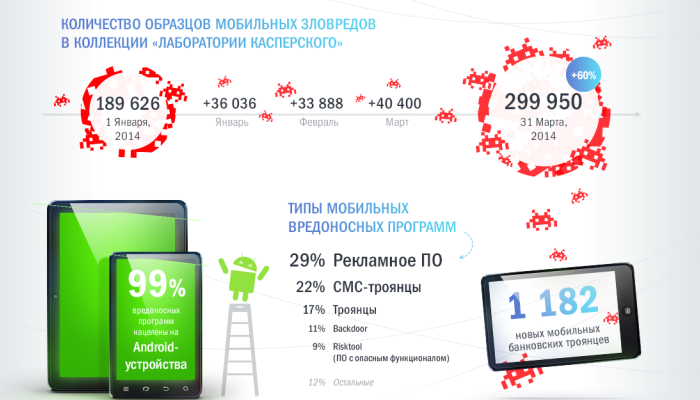

23 апреля Центральный банк РФ принял решение обязать банки ужесточить борьбу с киберпреступлениями. Среди причин называются увеличение числа кибератак на системы финансовых организаций и рост финансовых потерь клиентов из-за хакерских программ. Раздел: Информационная безопасность | Комментарии В письме первого зампреда Центробанка Алексея Симановского, выдержки из которого опубликованы на сайте «Известий», отмечается, что банки должны разработать внутренние регламенты борьбы с хакерскими атаками. Результаты мониторинга кибербезопасности кредитной организации рекомендовано оценивать не реже чем раз в квартал. Исследования, проводимые компанией Positive Technologies, давно свидетельствуют о необходимости подобных мер. Важнейшие IT-системы крупных корпораций, в том числе банков, по-прежнему имеют низкий уровень защищенности. К примеру, для преодоления периметра корпоративной сети в среднем требуется использовать всего три уязвимости, которые несложно выявить на интернет-системах крупнейших компаний. Эксплуатация ошибок разработки и управления уязвимостями более чем в 80% случаев позволяет продемонстрировать получение несанкционированного доступа к ресурсам корпоративной сети. Внутреннему нарушителю для доступа к критическим ресурсам организации потребуется 7 шагов. На публичных ресурсах, доступных из интернета, в 79% систем использовались словарные пароли, которые легко подобрать. Такие пароли используются как на уровне веб-приложений, так и для доступа к различному сетевому оборудованию и серверам. Обо всем этом свидетельствуют результаты работ по тестированию на проникновение, проведенных специалистами Positive Technologies в 2011 и 2012 годах для крупнейших государственных и коммерческих организаций (в том числе, входящих в рейтинг 400 крупнейших компаний по версии агентства «Эксперт»). ... Далее Доля спама в мировом почтовом трафике в марте снизилась на 6,4% и в итоге составила 63,5%. Также по сравнению с февралем в начале весны уменьшился поток так называемого праздничного спама – рекламных сообщений, эксплуатирующих тематику актуальных для текущего сезона праздников. К таким выводам пришли эксперты «Лаборатории Касперского» в ходе традиционного ежемесячного анализа. Раздел: Информационная безопасность | Комментарии В течение первого весеннего месяца широкое распространение в Сети получили рекламные рассылки с предложениями выучить иностранные языки при помощи разнообразных авторских методик. Подобный спам пестрел сообщениями о возможности выучить любой язык по Skype, узнать секреты уникального метода самостоятельного обучения, а также предложениями от конкретных языковых школ и учебных центров. Помимо этого, заметный след в мартовском почтовом трафике оставили сообщения, в которых спамеры предлагали оптимизировать расходы на телефонную связь. Большая часть таких писем была адресована крупным и средним компаниям. Однако домашних пользователей спамеры также не обошли вниманием: в частности, авторы некоторых рассылок дополнительно предлагали улучшить качество мобильной связи и мобильного Интернета в квартире или на даче.... Далее  Первый квартал 2014 года был богат на разнообразие новых угроз, среди которых специалисты «Лаборатории Касперского» обнаружили как глобальные операции кибершпионажа, так и новые приемы вирусописателей, нацеленные на массового пользователя. Так, за последние три месяца количество мобильных банковских троянцев увеличилось почти вдвое. Первый квартал 2014 года был богат на разнообразие новых угроз, среди которых специалисты «Лаборатории Касперского» обнаружили как глобальные операции кибершпионажа, так и новые приемы вирусописателей, нацеленные на массового пользователя. Так, за последние три месяца количество мобильных банковских троянцев увеличилось почти вдвое.В сентябре прошлого года эксперты «Лаборатории Касперского» сообщили о таргетированной операции Icefog, которую злоумышленники прекратили сразу после разоблачения. Однако в первом квартале эксперты компании обнаружили следующее поколение бэкдоров Icefog – на этот раз Java-версию зловреда, получившую название Javafog. Жертвами нового метода атаки стали три организации, находящиеся в США, причем одной из них оказалась крупная международная нефтегазовая компания. Еще более важной находкой стало обнаружение масштабной кампании кибершпионажа «Маска», целями которой были государственные учреждения, посольства, исследовательские институты и другие компании в 31 стране мира. В последние несколько месяцев отмечен резкий рост числа пользователей Tor – программы, обеспечивающей анонимную работу в Интернете. Tor не только стал решением для защиты от кражи персональных данных, но и снискал большую популярность среди киберпреступников, которым особенно выгодна анонимность. Например, в феврале эксперты «Лаборатории Касперского» обнаружили первый Android-троянец, который использует в качестве командного центра домен в псевдо-зоне .onion.... Далее Компания QratorLabs,специализирующаяся на противодействииDDoS-атакам, сообщает о действиях группы неопытных злоумышленников, шантажирующих частные компании посредством DDoS-атак. Раздел: Информационная безопасность | Комментарии За последние две недели целый ряд сайтов крупных компаний и СМИ подвергся нападениям киберпреступников. DDos-атаки инициируются с целью шантажа — о сумме выкупа, которую необходимо перечислить для прекращения нападения, группа киберпреступников сообщает в твиттере, который был создан 24 марта этого года. Среди пострадавших от криминальных действий данной группы компания «Тематические медиа»(в том числе ресурс Хабрахабр), «Касперский лаб», «Интерфакс», «Альфа-банк», «Промсвязьбанк», «Комсомольская правда» и другие. Вчера нападению подвергся сайт АИФ.Размеры выплат, которые требуют киберпреступники, невелики: $1000-2000. Александр Лямин, Генеральный директор QratorLabs говорит: «Мы уверены, что данные криминальные действия осуществляются не профессиональными хакерами, возможно, даже подростками. Об этом говорит страсть преступников к публичности, непродуманные методы нападения, небольшие суммы, которые требуют шантажисты. Профессионалы действуют по-другому. Возможно, такая открытость — это рекламная акция своих услуг. Данная группа использует самые простые и давно известные технологии DDoS. Тем не менее, нападения оказались довольно эффективными – многие сайты были недоступны в течение нескольких часов. Атакуемые сайты, которые пользуются услугами Qrator, работали в обычном режиме». Нападения на сайты производятся с применениемNTPAmplification, когда используются уязвимости в серверах синхронизации времени. В этом случае отсылается небольшое количество трафика на уязвимый сервер, который затем отправляет трафик в десятки и сотни раз большего объема на сайт-жертву.... Далее Актуальность вопросов информационной безопасности и их влияние на мировой бизнес стали темой обсуждения в рамках ежегодной конференции CyberSecurity Summit, организуемой «Лабораторией Касперского». В состоявшемся в Сан-Франциско мероприятии приняли участие ведущие мировые эксперты в области информационной безопасности из правительственных и финансовых структур, а также представители крупнейших международных компаний, в частности Facebook, Visa, Boeing и Wells Fargo & Co. Открывал конференцию Том Ридж (Tom Ridge), бывший министр внутренней безопасности США, рассказавший о том, как кибервойны влияют на IT-безопасность крупных предприятий. Раздел: Информационная безопасность | Комментарии Особое внимание участники CyberSecurity Summit уделили новым тенденциям в сфере киберугроз, в частности сложным, комплексным атакам и кампаниям кибершпионажа, нацеленным на различные организации и предприятия. Кроме того, отдельно эксперты обсудили увеличение числа атак, ориентированных исключительно на финансовые сервисы в Интернете.... Далее  Киберпреступники все чаще пытаются получить доступ к электронным счетам пользователей – об этом свидетельствуют результаты исследования «Лаборатории Касперского», посвященного развитию финансовых киберугроз в 2013 году. Число зафиксированных компанией атак с использованием вредоносного ПО, нацеленного на кражу денег пользователя, в 2013 году составило 28,4 миллиона, что на 27,6% больше, чем годом ранее. Киберпреступники все чаще пытаются получить доступ к электронным счетам пользователей – об этом свидетельствуют результаты исследования «Лаборатории Касперского», посвященного развитию финансовых киберугроз в 2013 году. Число зафиксированных компанией атак с использованием вредоносного ПО, нацеленного на кражу денег пользователя, в 2013 году составило 28,4 миллиона, что на 27,6% больше, чем годом ранее.К финансовым киберугрозам причисляют банковские троянцы, клавиатурные шпионы, а также сравнительно новые программы для кражи виртуальных кошельков с Bitcoin и скрытой от пользователя генерации этой криптовалюты на зараженных компьютерах – именно они внесли основной вклад в рост общего числа финансовых киберугроз в минувшем году. Дополнительным фактором роста послужило обнаружение ряда опасных уязвимостей платформы Java, которые были использованы злоумышленниками в кибератаках. За прошедший год продукты «Лаборатории Касперского» защитили от возможных финансовых потерь 3,8 миллиона пользователей, что выше аналогичного показателя прошлого года на 18,6%. Чаще всего злоумышленники использовали банковские троянцы – на них в минувшем году пришлось две трети атак. Однако по сравнению с 2012 годом их доля пошла на спад из-за растущей активности вредоносных приложений, нацеленных на Bitcoin. Клавиатурные шпионы, перехватывающие вводимые пользователем данные, также постепенно сдают позиции: киберпреступники все реже прибегают к этому узкоспециализированному типу программ, предпочитая троянцы с широким набором функций.... Далее «Лаборатория Касперского» неоднократно сообщала о мобильном вредоносном ПО, отправляющем SMS на премиум-номера или ворующем деньги с банковских счетов пользователей. Злоумышленники, в свою очередь, не сидят сложа руки и постоянно придумывают новые способы кражи денег. Недавно эксперты «Лаборатории Касперского» обнаружили новый в своем подходе к незаконному обогащению троянец Waller – помимо отправки платных SMS, зловред также пытается украсть деньги с электронного кошелька QIWI. Раздел: Информационная безопасность | Комментарии Попав на телефон пользователя, этот троянец обращается к своему управляющему серверу за командами, выполняя стандартные для таких программ действия: проверка баланса, отправка SMS, установка других вредоносных программых и прочее. Однако помимо этого Waller обладает еще несколькими возможностями, которые позволяют ему опустошать электронный кошелек QIWI, зарегистрированный на номер владельца зараженного смартфона. Получив соответствующую команду, троянец проверяет баланс счета QIWI-Wallet, отправляя SMS на короткий номер. Полученные в ответ сообщения троянец перехватывает и переправляет их злоумышленникам. В случае положительного баланса электронного кошелька троянец может начать переводить деньги со счета пользователя на другой счет QIWI-Wallet, указанный мошенниками. Для этого по команде троянец отправляет на короткий номер соответствующее SMS, в котором указаны номер кошелька злоумышленников и сумма перевода.... Далее  Согласно проведенному «Лабораторией Касперского» исследованию, злоумышленники стали чаще стали создавать онлайн-ресурсы, копирующие внешний вид сайтов финансовых компаний, для получения конфиденциальной информации и кражи денег со счетов интернет-пользователей. Статистика показывает, что доля фишинговых атак с использованием имен популярных банков, платежных систем или интернет-магазинов в 2013 году составила 31,45%, что на 8,5 процентных пунктов больше, чем годом ранее. Согласно проведенному «Лабораторией Касперского» исследованию, злоумышленники стали чаще стали создавать онлайн-ресурсы, копирующие внешний вид сайтов финансовых компаний, для получения конфиденциальной информации и кражи денег со счетов интернет-пользователей. Статистика показывает, что доля фишинговых атак с использованием имен популярных банков, платежных систем или интернет-магазинов в 2013 году составила 31,45%, что на 8,5 процентных пунктов больше, чем годом ранее.В прошедшем году продукты «Лаборатории Касперского» защитили от фишинга 39,6 миллиона человек. По данным облачной инфраструктуры Kaspersky Security Network, самые быстрые темпы роста показали атаки, эксплуатирующие названия банков: на их долю пришлось 70,6% всего финансового фишинга против 52% в 2012 году. При этом в общей массе всех подобных атак банковских брендов стало в два раза больше – 22,2%. Согласно полученным данным, злоумышленники чаще всего прикрываются именами крупных компаний: примерно 60% фишинговых атак использовали названия 25 брендов. Среди сферы платежных систем статистика более однозначна: в случае 88,3% атак из этой группы преступники имитировали сайты всего четырех организаций: PayPal, American Express, Master Card и Visa. Что касается интернет-магазинов, имя Amazon уже несколько лет остается самым эксплуатируемым: за исследуемый период название компании использовалось в 61% фишинговых атак, связанных с онлайн-торговлей. С большим отставанием от Amazon в тройке лидеров – сетевые магазины Apple и интернет-аукцион eBay. Наряду с веб-ресурсами финансовых организаций злоумышленники часто подделывают сайты социальных сетей. В 2013 году доля атак с использованием страниц, имитирующих Facebook и подобные ему ресурсы, выросла на 6,8 пунктов до 35,4%.... Далее Эксперты eScan предупреждают пользователей онлайновых банковских услуг об угрозе почтовых фишинговых атак, в ходе которых клиентам предлагают обновить свои банковские реквизиты. Раздел: Информационная безопасность | Комментарии Фишинговые электронные письма - часто используемый метод для загрузки вредоносных программ на устройство пользователя. Также эти письма применяются для выманивания у пользователей важной конфиденциальной информации. В последнее время фишинговые атаки становятся всё более продуманными и нацеленными: особая осторожность киберпреступников и тщательная проработка нападений делает их хорошо замаскированными и трудно обнаружимыми. Типичная схема фишинговой атаки на учётные данные пользователей онлайн-банкинга выглядит так: пользователи сервиса онлайн-банкинга получают выглядящее вполне легитимным электронное письмо, написанное от имени представителя банка. К письму прилагается веб-страница, на которой предлагается какая-либо корпоративная или индивидуальная опция и соответственно внесение учетных данных. На этой веб-странице содержится просьба к клиенту внести свое имя, номер счета и другие детали. После того как информация представлена, она может с успехом быть использована злоумышленником для совершения мошенничества. Эксперты eScan рекомендуют избегать телефонных разговоров с незнакомыми представителями финансовых организаций, а также вводить конфиденциальную информацию в веб-формы на недоверенных сайтах. На компьютере должно быть обязательно развернуто антивирусное решение класса Anti-Virus или Internet Security Suite, чтобы обеспечить безопасность и защиту от таких махинаций. Вот несколько советов, которые помогут Вам распознать фишинговую атаку на банковских клиентов:... Далее В истории вирусописательства и охоты на вредоносное ПО есть ряд забавных случаев, когда программа, на первый взгляд имеющая все признаки типичного зловреда, на деле не наносила никакого вреда компьютеру, а лишь заставляла пользователя улыбнуться. Бывали и совсем фантастические случаи, когда вирус помогал избавиться от опасного вредоносного ПО, заразившего систему, или оптимизировал использование ресурсов компьютера. К 1 апреля – дню шуток и розыгрышей – «Лаборатория Касперского» составила подборку подобных «доброносных» и курьезных программ, в разное время получивших распространение в Глобальной сети. Раздел: Информационная безопасность | Комментарии Примечательно, что самый первый в истории компьютерный вирус был как раз одним из таких безобидных экземпляров. Программа Creeper, появившаяся на свет в 1971 году, была написана сотрудником компании, созданной Агентством по перспективным исследованиям при Министерстве обороны США. Этот червь занимался исключительно тем, что искал в небольшой и совсем не глобальной тогда еще Сети компьютеры, «поселялся» в них и выводил на терминале сообщение приблизительно следующего содержания: «Я побежал, поймай меня, если сможешь». В случае если Creeper обнаруживал на компьютере уже имеющуюся копию самого себя, он просто «перепрыгивал» на другую машину. Самой компьютерной системе при этом не наносилось никакого вреда.... Далее Страница: 1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 18 19 |

№8 - 2013

В октябрьском номере журнала "Безопасность: Информационное обозрение" мы рассмотрели такие важные вопросы, как правила построения кадровой и информационной безопасности компании, выявление рисков корпоративного мошенничества и подбор частного охранного предприятия.

|