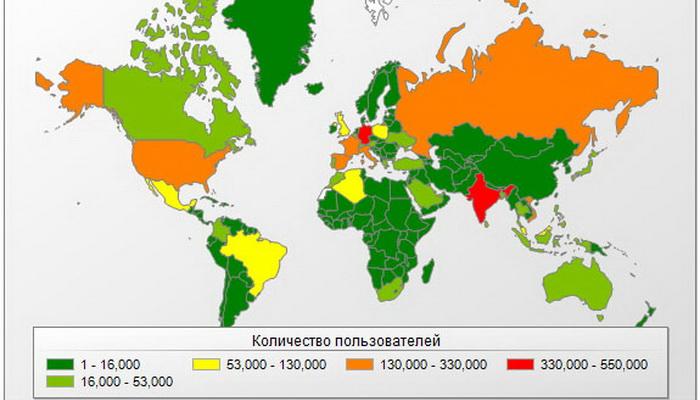

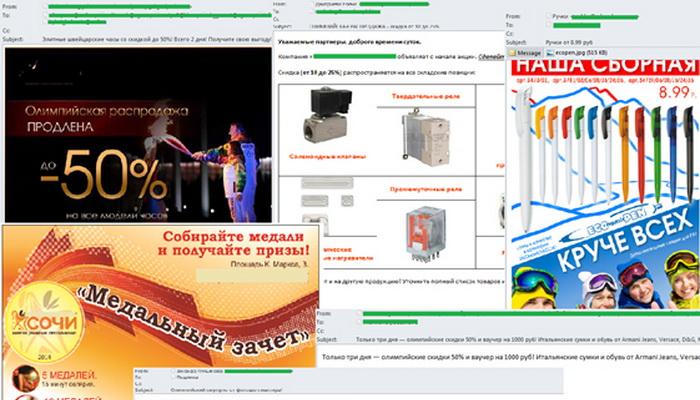

Киберпреступники все чаще пытаются получить доступ к электронным счетам пользователей – об этом свидетельствуют результаты исследования «Лаборатории Касперского», посвященного развитию финансовых киберугроз в 2013 году. Число зафиксированных компанией атак с использованием вредоносного ПО, нацеленного на кражу денег пользователя, в 2013 году составило 28,4 миллиона, что на 27,6% больше, чем годом ранее. Киберпреступники все чаще пытаются получить доступ к электронным счетам пользователей – об этом свидетельствуют результаты исследования «Лаборатории Касперского», посвященного развитию финансовых киберугроз в 2013 году. Число зафиксированных компанией атак с использованием вредоносного ПО, нацеленного на кражу денег пользователя, в 2013 году составило 28,4 миллиона, что на 27,6% больше, чем годом ранее.К финансовым киберугрозам причисляют банковские троянцы, клавиатурные шпионы, а также сравнительно новые программы для кражи виртуальных кошельков с Bitcoin и скрытой от пользователя генерации этой криптовалюты на зараженных компьютерах – именно они внесли основной вклад в рост общего числа финансовых киберугроз в минувшем году. Дополнительным фактором роста послужило обнаружение ряда опасных уязвимостей платформы Java, которые были использованы злоумышленниками в кибератаках. За прошедший год продукты «Лаборатории Касперского» защитили от возможных финансовых потерь 3,8 миллиона пользователей, что выше аналогичного показателя прошлого года на 18,6%. Чаще всего злоумышленники использовали банковские троянцы – на них в минувшем году пришлось две трети атак. Однако по сравнению с 2012 годом их доля пошла на спад из-за растущей активности вредоносных приложений, нацеленных на Bitcoin. Клавиатурные шпионы, перехватывающие вводимые пользователем данные, также постепенно сдают позиции: киберпреступники все реже прибегают к этому узкоспециализированному типу программ, предпочитая троянцы с широким набором функций.... Далее  Эксперты eScan рассказывают, как мошенники эксплуатируют интерес пользователей к пропавшему самолету авиакомпании Malaysia Airlines. Эксперты eScan рассказывают, как мошенники эксплуатируют интерес пользователей к пропавшему самолету авиакомпании Malaysia Airlines.Мир до сих пор ошеломлен пропажей самолета Boeing 777, принадлежащего малазийской авиакомпании. 8 марта 2014 года судно, летевшее из Куала-Лумпура в Пекин, через два часа полета перестало выходить на связь. Удивительно, что после исчезновения самолета с экранов радиолокаторов ничего подозрительного не было обнаружено ни в море, ни в небе, а в лондонский центр обработки данных еще несколько часов продолжали поступать сигналы о работе двигателей. На борту загадочно исчезнувшего судна находились 227 пассажиров и 12 членов экипажа. Тайна рейса Malaysia Airlines стала выдающейся возможностью зарабатывания денег для различного рода мошенников и спамеров. Мошенники активно используют тему пропавшего самолета для распространения вредоносных программ через социальные медиа, а также фишинговых писем через электронную почту. Немало мошеннических сообщений об этом уже появилось в Facebook, Twitter и YouTube. Многие люди хотят получить дополнительную информацию о пропавшем без вести самолете, а мошенники, в свою очередь, не желают пропустить такую возможность для быстрого обогащения. На сайтах социальных сетей мошенники предлагают пользователям ссылки на поддельные видеорепортажи об обнаруженном самолете. Любому, кто нажимает на эти ссылки для того, чтобы получить более подробную информацию о рейсе, вероятно, придется делиться своими собственными конфиденциальными данными с мошенниками. Очевидно, доступ к информации пользователей является основным мотивом этих злоумышленников.... Далее «Лаборатория Касперского» неоднократно сообщала о мобильном вредоносном ПО, отправляющем SMS на премиум-номера или ворующем деньги с банковских счетов пользователей. Злоумышленники, в свою очередь, не сидят сложа руки и постоянно придумывают новые способы кражи денег. Недавно эксперты «Лаборатории Касперского» обнаружили новый в своем подходе к незаконному обогащению троянец Waller – помимо отправки платных SMS, зловред также пытается украсть деньги с электронного кошелька QIWI. Раздел: Информационная безопасность | Комментарии Попав на телефон пользователя, этот троянец обращается к своему управляющему серверу за командами, выполняя стандартные для таких программ действия: проверка баланса, отправка SMS, установка других вредоносных программых и прочее. Однако помимо этого Waller обладает еще несколькими возможностями, которые позволяют ему опустошать электронный кошелек QIWI, зарегистрированный на номер владельца зараженного смартфона. Получив соответствующую команду, троянец проверяет баланс счета QIWI-Wallet, отправляя SMS на короткий номер. Полученные в ответ сообщения троянец перехватывает и переправляет их злоумышленникам. В случае положительного баланса электронного кошелька троянец может начать переводить деньги со счета пользователя на другой счет QIWI-Wallet, указанный мошенниками. Для этого по команде троянец отправляет на короткий номер соответствующее SMS, в котором указаны номер кошелька злоумышленников и сумма перевода.... Далее  Согласно проведенному «Лабораторией Касперского» исследованию, злоумышленники стали чаще стали создавать онлайн-ресурсы, копирующие внешний вид сайтов финансовых компаний, для получения конфиденциальной информации и кражи денег со счетов интернет-пользователей. Статистика показывает, что доля фишинговых атак с использованием имен популярных банков, платежных систем или интернет-магазинов в 2013 году составила 31,45%, что на 8,5 процентных пунктов больше, чем годом ранее. Согласно проведенному «Лабораторией Касперского» исследованию, злоумышленники стали чаще стали создавать онлайн-ресурсы, копирующие внешний вид сайтов финансовых компаний, для получения конфиденциальной информации и кражи денег со счетов интернет-пользователей. Статистика показывает, что доля фишинговых атак с использованием имен популярных банков, платежных систем или интернет-магазинов в 2013 году составила 31,45%, что на 8,5 процентных пунктов больше, чем годом ранее.В прошедшем году продукты «Лаборатории Касперского» защитили от фишинга 39,6 миллиона человек. По данным облачной инфраструктуры Kaspersky Security Network, самые быстрые темпы роста показали атаки, эксплуатирующие названия банков: на их долю пришлось 70,6% всего финансового фишинга против 52% в 2012 году. При этом в общей массе всех подобных атак банковских брендов стало в два раза больше – 22,2%. Согласно полученным данным, злоумышленники чаще всего прикрываются именами крупных компаний: примерно 60% фишинговых атак использовали названия 25 брендов. Среди сферы платежных систем статистика более однозначна: в случае 88,3% атак из этой группы преступники имитировали сайты всего четырех организаций: PayPal, American Express, Master Card и Visa. Что касается интернет-магазинов, имя Amazon уже несколько лет остается самым эксплуатируемым: за исследуемый период название компании использовалось в 61% фишинговых атак, связанных с онлайн-торговлей. С большим отставанием от Amazon в тройке лидеров – сетевые магазины Apple и интернет-аукцион eBay. Наряду с веб-ресурсами финансовых организаций злоумышленники часто подделывают сайты социальных сетей. В 2013 году доля атак с использованием страниц, имитирующих Facebook и подобные ему ресурсы, выросла на 6,8 пунктов до 35,4%.... Далее Эксперты eScan предупреждают пользователей онлайновых банковских услуг об угрозе почтовых фишинговых атак, в ходе которых клиентам предлагают обновить свои банковские реквизиты. Раздел: Информационная безопасность | Комментарии Фишинговые электронные письма - часто используемый метод для загрузки вредоносных программ на устройство пользователя. Также эти письма применяются для выманивания у пользователей важной конфиденциальной информации. В последнее время фишинговые атаки становятся всё более продуманными и нацеленными: особая осторожность киберпреступников и тщательная проработка нападений делает их хорошо замаскированными и трудно обнаружимыми. Типичная схема фишинговой атаки на учётные данные пользователей онлайн-банкинга выглядит так: пользователи сервиса онлайн-банкинга получают выглядящее вполне легитимным электронное письмо, написанное от имени представителя банка. К письму прилагается веб-страница, на которой предлагается какая-либо корпоративная или индивидуальная опция и соответственно внесение учетных данных. На этой веб-странице содержится просьба к клиенту внести свое имя, номер счета и другие детали. После того как информация представлена, она может с успехом быть использована злоумышленником для совершения мошенничества. Эксперты eScan рекомендуют избегать телефонных разговоров с незнакомыми представителями финансовых организаций, а также вводить конфиденциальную информацию в веб-формы на недоверенных сайтах. На компьютере должно быть обязательно развернуто антивирусное решение класса Anti-Virus или Internet Security Suite, чтобы обеспечить безопасность и защиту от таких махинаций. Вот несколько советов, которые помогут Вам распознать фишинговую атаку на банковских клиентов:... Далее В истории вирусописательства и охоты на вредоносное ПО есть ряд забавных случаев, когда программа, на первый взгляд имеющая все признаки типичного зловреда, на деле не наносила никакого вреда компьютеру, а лишь заставляла пользователя улыбнуться. Бывали и совсем фантастические случаи, когда вирус помогал избавиться от опасного вредоносного ПО, заразившего систему, или оптимизировал использование ресурсов компьютера. К 1 апреля – дню шуток и розыгрышей – «Лаборатория Касперского» составила подборку подобных «доброносных» и курьезных программ, в разное время получивших распространение в Глобальной сети. Раздел: Информационная безопасность | Комментарии Примечательно, что самый первый в истории компьютерный вирус был как раз одним из таких безобидных экземпляров. Программа Creeper, появившаяся на свет в 1971 году, была написана сотрудником компании, созданной Агентством по перспективным исследованиям при Министерстве обороны США. Этот червь занимался исключительно тем, что искал в небольшой и совсем не глобальной тогда еще Сети компьютеры, «поселялся» в них и выводил на терминале сообщение приблизительно следующего содержания: «Я побежал, поймай меня, если сможешь». В случае если Creeper обнаруживал на компьютере уже имеющуюся копию самого себя, он просто «перепрыгивал» на другую машину. Самой компьютерной системе при этом не наносилось никакого вреда.... Далее Компания SafeNet, мировой лидер по защите информации, презентовала результаты уникального исследования, в котором соотнесены прогнозы ведущих специалистов относительно ситуации в сфере информационной безопасности с данными крупнейших компаний о взломах их серверов. Специалисты в мире и Российских компаниях обеспокоены выходом киберпреступлений на новых уровень: за последние несколько лет мошенники переквалифицировались в профессиональных хакеров, взламывающих базы данных крупнейших компаний для получения доступа к конфиденциальной информации. Раздел: Информационная безопасность | Комментарии 74% опрошенных специалистов по IT безопасности считают, что защита периметра данных компании – эффективна, хотя, в тоже время, 31% из них признаются, что их система подвергалась взломам в прошлом. По результатам 2012 года Россия вышла на первое место в Европе по числу киберпреступлений с банковскими картами. Несмотря на такую статистику, 95% IT-специалистов продолжают инвестировать в те же самые системы защиты данных. 35 % опрошенных подтвердили, что осознают необходимость изменение текущей системы безопасности и признают использование устаревших технологий. «В цифровом мире, где каждый из нас ежедневно является частью глобального информационного пространства и осуществляет регулярный обмен информации от электронной коммерции и финансовых транзакций, до общения в социальных сетях, подходы построения защиты сети по периметру устарела. Данные стали мобильными, и периметр стал растворяться. Хакеры эксплуатируют новейшие технологии, поэтому сегодня важно не только стараться предотвратить взлом или проникновение в корпоративную сеть, но и развивать стратегию защиты информации в обстановке высокой вероятности утечки или компрометации», - комментирует Сергей Кузнецов, генеральный директор SafeNet по России и СНГ. ... Далее  За последний год многие пользователи по всему миру столкнулись с разнообразием агрессивно ведущих себя многокомпонентных систем, якобы предоставляющих жертве механизмы поиска информации в Сети. Эти программы подменяют домашние страницы в браузерах, изменяют выдачу поисковых результатов и не могут быть удалены штатными средствами. «Лаборатория Касперского» провела анализ семейства таких программ. За последний год многие пользователи по всему миру столкнулись с разнообразием агрессивно ведущих себя многокомпонентных систем, якобы предоставляющих жертве механизмы поиска информации в Сети. Эти программы подменяют домашние страницы в браузерах, изменяют выдачу поисковых результатов и не могут быть удалены штатными средствами. «Лаборатория Касперского» провела анализ семейства таких программ.Одним из методов недобросовестной раскрутки веб-сайтов является предоставление пользователям страницы поисковой выдачи с адресами этих сайтов, расположенными на первых местах. Для этого, в частности, используются специальные дополнения к браузерам – так называемые поисковые тулбары, которые перенаправляют пользователя на страницу с нерелевантными рекламными результатами. Практическая реализация данной схемы подразумевает участие многих лиц (разработчиков, веб-мастеров и владельцев сайтов), объединенных во взаимовыгодные партнерские программы.... Далее  Проанализировав почтовый трафик февраля, аналитики «Лаборатории Касперского» зафиксировали небольшой рост доли спама – по сравнению с предыдущим месяцем показатель увеличился на 4,2% и составил в итоге 69,9%. Эти изменения вполне закономерны и обусловлены нарастанием деловой активности по мере приближения весны и преодоления периода затишья в первые недели года. Проанализировав почтовый трафик февраля, аналитики «Лаборатории Касперского» зафиксировали небольшой рост доли спама – по сравнению с предыдущим месяцем показатель увеличился на 4,2% и составил в итоге 69,9%. Эти изменения вполне закономерны и обусловлены нарастанием деловой активности по мере приближения весны и преодоления периода затишья в первые недели года.Разумеется, февральский спам был богат сообщениями на тему приковавшей внимание всего мира Олимпиады в Сочи. И если в январе для привлечения внимания читателей спамеры использовали логотип приближающихся Игр, то в феврале их «арсенал» пополнился фотографиями церемонии открытия и спортсменов, а также сводками новостных агентств. Более того, в рекламе товаров и услуг спамеры применяли механизм «медального зачета»: например, некоторые продавцы за каждые 500 рублей в чеке предлагали клиентам медали, которые впоследствии можно было бы обменять на скидку. Помимо рекламного спама, так или иначе эксплуатирующего тему Олимпийских игр, аналитики «Лаборатории Касперского» обнаружили также классические «нигерийские письма», в которых грандиозное спортивное событие использовалось в качестве прикрытия мошеннической схемы. К примеру, в одной из рассылок спамеры довольно неловко упоминали Игры в связи с некоей лотереей, победителем в которой и стал «счастливый» получатель письма – неловкость в данном случае была обусловлена небрежно выполненным машинным переводом текста сообщения на русский язык.... Далее Компания Qrator Labs, специализирующаяся на защите от DDoS-атак, зафиксировала факт атак на крупные хостинговые ресурсы и ведущие российские СМИ. Большинство атак владельцам ресурсов и их провайдерам нейтрализовать не удалось. Последние несколько месяцев подобная хроника стала напоминать сводки с фронта военных действий. Раздел: Информационная безопасность | Комментарии 13 марта в 12:40 по московскому времени стал недоступен официальный сайт российского «Первого канала». Ресурс не открывался в браузере у большинства российских пользователей. Некоторые эксперты связывают эту атаку с последними событиями на Украине. Атака по характеру была похожа на ту, что около месяца назад обрушилась на сайт газеты «Ведомости». Киберпреступникам удалось вывести из строя все DNS-серверы, обслуживающие домен 1tv.ru, чуть позже работу одного из них удалось восстановить, но к вечеру и он не устоял. «Кибервойна, разворачивающая в данный момент в Рунете показала, что к такому развитию событий не был готов никто: ни операторы связи, ни хостинг-провайдеры, ни сайты средств массовой информации, — комментирует Александр Лямин, основатель и генеральный директор Qrator Labs. — По нашим подсчетам, более 90% российских Интернет-провайдеров не готовы к подобным атакам, не обладают средствами фильтрации запросов от фейковых IP-адресов. Именно это делает возможным осуществление масштабных атак DDoS, затрагивающих тысячи сайтов. При всем этом технологии защиты от такого рода нападений давно известны». В период праздников с 8 по 11 марта Qrator Labs также наблюдали ряд серьезных DDoS-атак, которым подверглись некоторые российские хостинг-провайдеры и крупные операторы связи, в результате чего их ресурсы были недоступны в течение нескольких часов. ... Далее Страница: 1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 18 19 20 21 22 23 24 25 26 27 28 29 30 31 32 |

№8 - 2013

В октябрьском номере журнала "Безопасность: Информационное обозрение" мы рассмотрели такие важные вопросы, как правила построения кадровой и информационной безопасности компании, выявление рисков корпоративного мошенничества и подбор частного охранного предприятия.

|